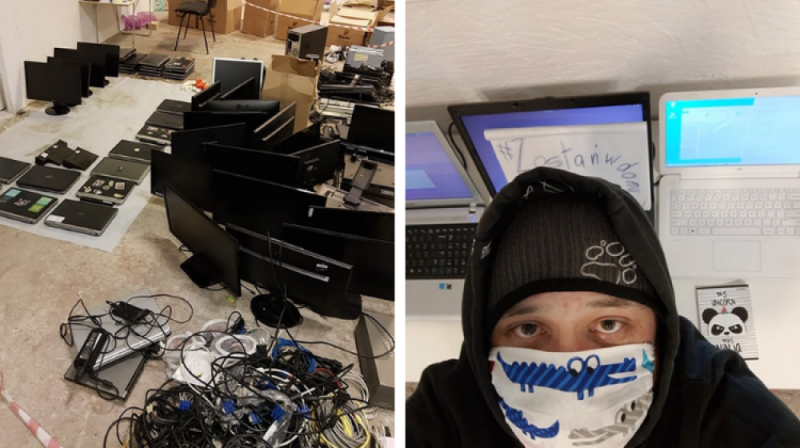

Jeśli w organizacji wykorzystuje się kilkuletnie komputery, rośnie prawdopodobieństwo, że ewentualny atak zakończy się powodzeniem hakera.

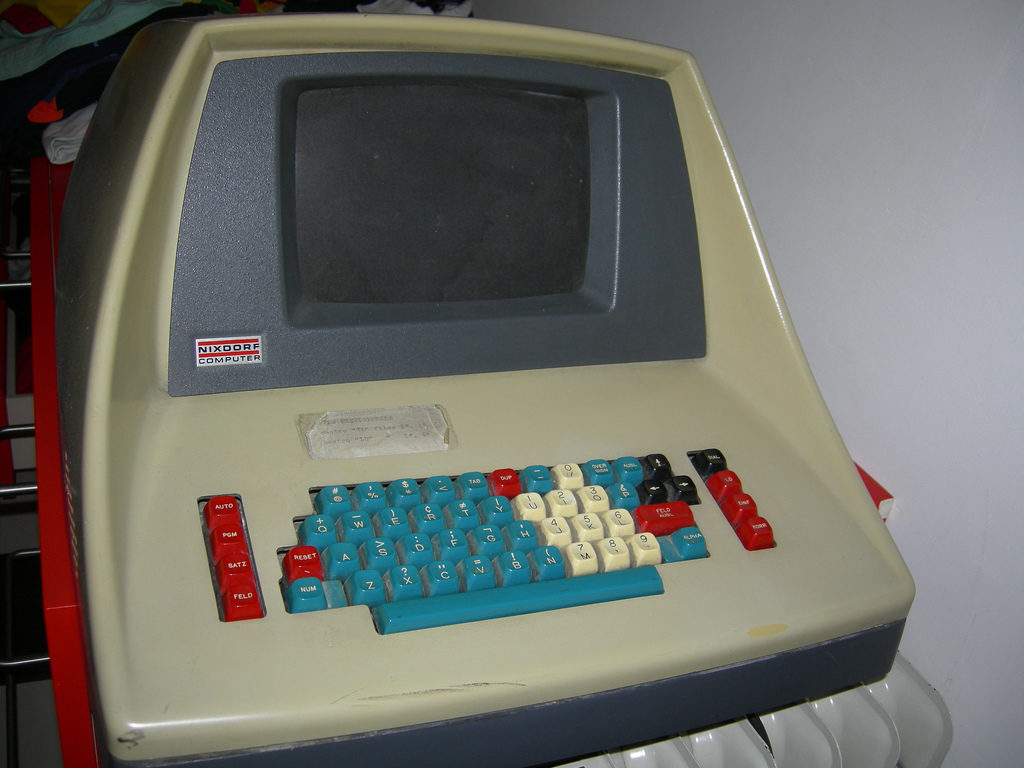

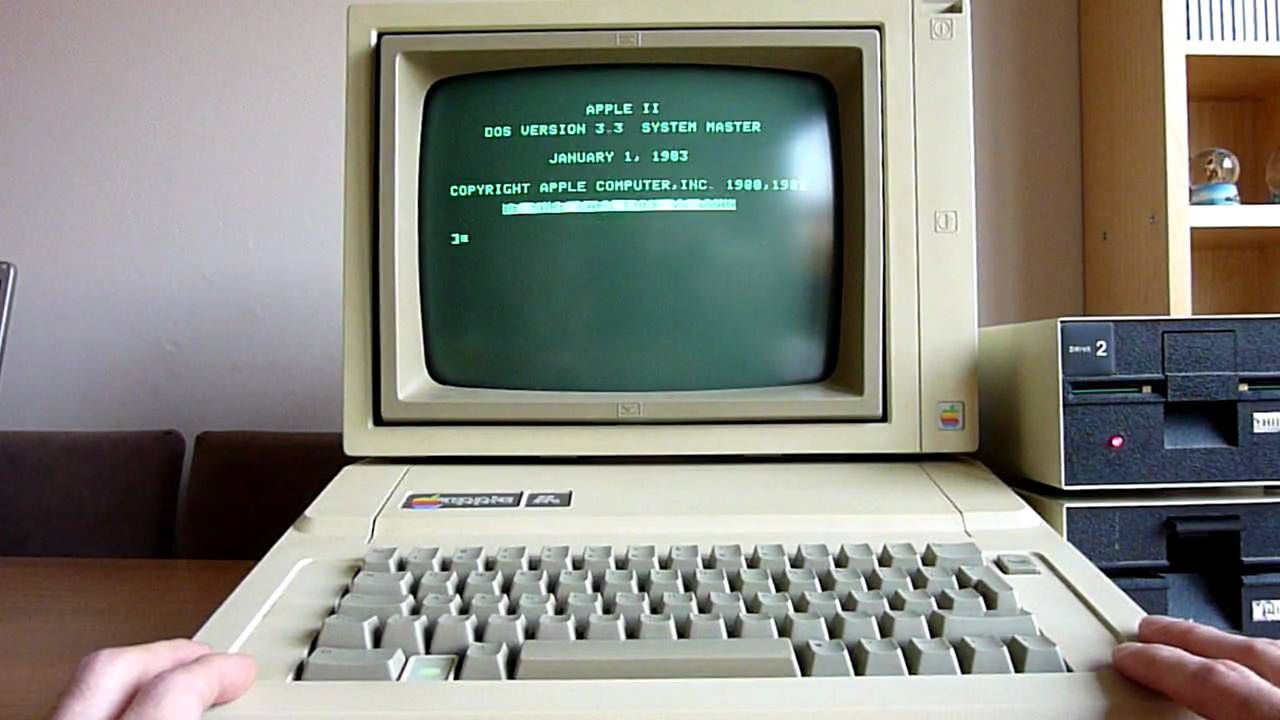

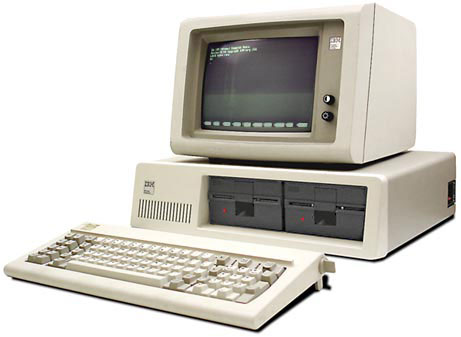

Cyfrowe antyki - sprawdź, ile warta jest Twoja kolekcja - PC World - Testy i Ceny sprzętu PC, RTV, Foto, Porady IT, Download, Aktualności

Jeśli w organizacji wykorzystuje się kilkuletnie komputery, rośnie prawdopodobieństwo, że ewentualny atak zakończy się powodzeniem hakera.